Krótka scenka z życia produktu: „to tylko mała biblioteka, co może pójść nie tak?”

Niepozorny komponent i telefon od prawnika

Zespół SaaS-owy przez kilka sprintów walczył z wydajnością eksportu raportów PDF. Junior znalazł w sieci „super bibliotekę PDF, używa jej pół GitHuba” i wrzucił do projektu w piątek po południu. Nikt nie zajrzał w licencję – ważne, że działa, a klient zobaczył w poniedziałek szybki eksport i był zadowolony.

Po roku produkt miał już dziesiątki płacących klientów, integracje, inwestora na pokładzie. Pewnego dnia na skrzynkę „legal@firma.pl” wpada mail od kancelarii reprezentującej jednego z autorów biblioteki PDF, wydanej na licencji GPL. W piśmie: żądanie udostępnienia kodu źródłowego całej aplikacji lub usunięcia naruszeń licencyjnych, włącznie z możliwą odpowiedzialnością odszkodowawczą.

W firmie zaczyna się gorączkowe szukanie, gdzie ta biblioteka siedzi w kodzie, które moduły są z nią połączone i czy da się ją „szybko podmienić”. Technicznie – do zrobienia. Biznesowo – koszmar: przestoje w rozwoju roadmapy, nerwowe rozmowy z zarządem, ryzyko utraty klienta strategicznego, który wymaga deklaracji zgodności z licencjami open source. Wszystko przez „niewinną” bibliotekę.

Ten scenariusz nie jest ani rzadki, ani przesadzony. Otwarty kod w produkcie komercyjnym jest ogromnym przyspieszaczem rozwoju, ale jednocześnie pociąga za sobą konkretne obowiązki licencyjne. Używanie go bez zrozumienia zasad to trochę jak jazda samochodem bez znajomości przepisów – dopóki nic się nie stanie, wydaje się, że wszystko jest w porządku.

Pierwszy mini-wniosek jest prosty: open source nie jest „za darmo”. Płaci się nie pieniędzmi, ale zobowiązaniami: atrybucją, przestrzeganiem warunków licencji, czasem obowiązkiem publikacji własnych zmian. Im wcześniej w projekcie zrozumiesz te zasady, tym mniej nerwowych telefonów od prawników w przyszłości.

Czym jest „otwarty kod” w praktyce produktu komercyjnego

Open source, freeware i „kod z GitHuba” – co faktycznie używasz

W zespołach produktowych często wszystko, co „można pobrać z sieci”, ląduje w jednym worku: open source, darmowe narzędzia, snippet z bloga, biblioteka z GitHuba, darmowy font do UI. Z punktu widzenia prawa to bardzo różne kategorie:

- Open source (OSS) – kod udostępniony z licencją spełniającą kryteria Open Source Initiative (np. MIT, Apache 2.0, GPL, MPL). Licencja jasno określa, co wolno, a czego nie.

- Freeware – oprogramowanie darmowe, ale zwykle zamknięte, z własnościową licencją (np. darmowy edytor PDF do użytku niekomercyjnego). „Darmowe” nie oznacza „open source”.

- Kod z GitHuba bez licencji – prawnie to wszystkie prawa zastrzeżone. Domyślnie nie masz prawa go kopiować i używać w produkcie, chyba że autor gdzieś indziej wyraźnie udzielił licencji.

- Licencje własnościowe – komercyjne SDK, biblioteki, komponenty UI, które otrzymujesz na podstawie umowy lub regulaminu (np. licencja na SDK płatności).

Z punktu widzenia compliance open source w firmie liczy się jedno kluczowe pytanie: czy do komponentu jest przypisana konkretna licencja i jaka. Sam fakt, że repozytorium jest publiczne, nie oznacza jeszcze, że jest to open source w rozumieniu prawnym. Brak licencji to brak zgody na wykorzystanie.

Co jest „komponentem” w kontekście produktu komercyjnego

Dla celów zarządzania otwartym kodem w produkcie komercyjnym opłaca się stosować szeroką definicję komponentu. To nie tylko klasyczne biblioteki w package.json czy pom.xml. Komponentem jest wszystko, co:

- jest dostarczane przez podmiot trzeci (open source lub komercyjny vendor),

- jest włączone do twojego produktu w postaci kodu, binariów lub zasobów,

- ma własną licencję lub warunki użycia.

W praktyce w rejestrze komponentów (component inventory, SBOM) powinny znaleźć się m.in.:

- biblioteki i frameworki (np. React, Spring, Django, lodash),

- SDK i klienty API dostawców zewnętrznych,

- kontenery i obrazy bazowe (np. oficjalne obrazy Dockera, dystrybucje Linuksa),

- front-endowe paczki npm, wtyczki, rozszerzenia,

- fonty i ikony (Google Fonts, Font Awesome),

- fragmenty kodu kopiowane z repozytoriów i snippetów (o ile są użyte w produkcie),

- narzędzia wbudowane w dystrybucję (np. bundlery, minifikatory, jeśli dystrybuujesz je z aplikacją).

Dopiero tak rozumiany katalog pozwala rzetelnie ocenić, jakie obowiązki przy wykorzystaniu open source cię obejmują i jak wygląda realne ryzyko naruszenia licencji OSS.

Licencja decyduje o obowiązkach – publiczny kod to za mało

Kluczowa zasada: bez znanej licencji nie da się ocenić obowiązków. Możesz mieć komponent dostępny na GitHubie, ale dopóki nie ma tam choćby prostego „MIT License”, sytuacja prawna jest niejasna. W praktyce są trzy opcje:

- znaleźć informację o licencji w dokumentacji, pliku LICENSE lub w opisie projektu,

- skontaktować się z autorem i poprosić o wyraźne określenie licencji,

- nie używać komponentu w produkcie, jeśli status prawny jest niejednoznaczny.

Podobnie mylące jest określenie „darmowe do użytku komercyjnego” bez wyraźnej treści licencji. To hasło marketingowe, nie podstawa prawna. Bez jasnych postanowień o modyfikacji, dystrybucji, sublicencjonowaniu nie wiesz, czy wolno ci np. wbudować komponent w swój produkt SaaS i pobierać opłaty od klientów.

Drugi mini-wniosek: „open source” to nie etykietka marketingowa, tylko konkretny zestaw praw i obowiązków. Dopóki nie widzisz treści licencji, nie wiesz, na co się zgadzasz i czego się od ciebie oczekuje w zamian za użycie kodu.

Kluczowe typy licencji OSS a konsekwencje dla biznesu

Permissive – elastyczne licencje przyjazne produktom komercyjnym

W praktyce produkty komercyjne w ogromnej większości opierają się na licencjach z grupy permissive, takich jak MIT, BSD, Apache 2.0. Dają one dużą swobodę budowy zamkniętych rozwiązań przy relatywnie prostych obowiązkach.

Typowe cechy licencji permissive:

- możesz używać kodu w projektach komercyjnych i niekomercyjnych,

- możesz modyfikować kod źródłowy i nie musisz publikować swoich zmian,

- możesz dystrybuować binaria bez udostępniania kodu źródłowego,

- warunkiem jest zachowanie informacji o prawach autorskich i tekstu licencji,

- często jest zastrzeżenie braku gwarancji (disclaimer of warranty).

Szczególnie ważne w kontekście publikacji zmian w kodzie źródłowym jest to, że licencje takie jak MIT i BSD nie wymagają ujawniania modyfikacji. Możesz wziąć bibliotekę, zmienić ją, wbudować w swój produkt i nie udostępniać kodu klientom – pod warunkiem zachowania atrybucji.

Apache 2.0 dodaje istotny element: patent grant i warunki dotyczące patentów. W skrócie – otrzymujesz licencję patentową do wkładu, ale jeśli sam pozywasz autora o naruszenie patentu w związku z tym kodem, możesz utracić prawa wynikające z licencji. Dla większości firm produktowych to korzystne zabezpieczenie.

Weak copyleft – otwartość na poziomie modułu, nie całego produktu

Druga istotna grupa to licencje weak copyleft, takie jak MPL 2.0 czy LGPL. W skrócie – narzucają one obowiązki ujawnienia kodu, ale tylko dla zmodyfikowanego komponentu, nie dla całej aplikacji.

W przypadku MPL 2.0:

- jeśli modyfikujesz pliki objęte MPL, musisz udostępnić ich kod źródłowy (np. swoim użytkownikom),

- możesz łączyć te pliki z zamkniętym kodem, który pozostaje własnościowy,

- dystrybucja może być komercyjna, nie ma obowiązku otwierania całego repozytorium.

LGPL jest podobna, z tym że dotyczy głównie bibliotek dynamicznie linkowanych. Idea jest taka: możesz linkować do biblioteki LGPL z zamkniętej aplikacji, ale jeśli modyfikujesz samą bibliotekę, musisz udostępnić modyfikacje na zasadach LGPL.

Dla produktu komercyjnego oznacza to:

- użycie biblioteki na LGPL zwykle jest akceptowalne, jeśli trzymasz się zasad linkowania (np. dynamiczne, nie statyczne),

- użycie komponentów na MPL wymaga procesu publikacji zmian komponentu, ale nie otwiera całego produktu,

- konieczny jest dokładny opis, które pliki/ moduły są objęte weak copyleft, aby wiedzieć, co trzeba ujawnić.

W modelach biznesowych, gdzie firma świadomie utrzymuje część komponentów jako open source, a core pozostaje zamknięty, licencje weak copyleft bywają korzystnym kompromisem między otwartością a ochroną IP.

Strong copyleft – GPL, AGPL i „efekt zarażania”

Najbardziej kontrowersyjne w produktach komercyjnych są licencje z grupy strong copyleft, czyli przede wszystkim GPL i AGPL. Ich zasadnicza idea: każdy utwór pochodny również musi być dostępny na tej samej licencji. W praktyce oznacza to obowiązek udostępnienia kodu źródłowego przy dystrybucji.

Kluczowe punkty:

- jeśli bierzesz komponent na GPL i łączysz go w sposób tworzący utwór pochodny (np. statyczne linkowanie, integracja biblioteki w kodzie),

- a następnie dystrybuujesz swoje oprogramowanie (sprzedaż, udostępnienie binariów, instalatory),

- musisz zapewnić użytkownikom dostęp do kodu źródłowego całego utworu pochodnego na zasadach GPL.

AGPL idzie krok dalej: obowiązek udostępnienia kodu aktywuje się nie tylko przy dystrybucji, ale również gdy oprogramowanie jest udostępniane jako usługa przez sieć (np. SaaS). To dlatego AGPL jest postrzegana przez wielu dostawców SaaS jako zbyt ryzykowna – wymusza ujawnienie kodu usługowego, nawet jeśli klient nie pobiera żadnych binariów.

Pojęcie „viral effect” licencji copyleft jest częściowo skrótem myślowym, ale dobrze oddaje pewien fakt: zastosowanie komponentu na GPL/AGPL może rozciągnąć obowiązek otwarcia kodu na większą część systemu. W szczegółach bywa to przedmiotem sporów prawników i zależy od architektury (proces osobny, usługa, protokół komunikacji), ale z perspektywy zarządzania ryzykiem produkty komercyjne zwykle unikają strong copyleft w krytycznym core.

„Viralność” w praktyce – na ile jest to realne ryzyko

Mit: „każdy kontakt z GPL wszystko zaraża”. Rzeczywistość jest bardziej zniuansowana. Dużo zależy od tego, czy:

- używasz programu na GPL jako narzędzia (np. kompilator, system operacyjny) – tutaj zazwyczaj twoja aplikacja nie staje się utworem pochodnym,

- łączysz bibliotekę na GPL bezpośrednio z kodem aplikacji (linkowanie, importy) – tu ryzyko jest wysokie,

- komunikujesz się z programem na GPL jako z oddzielnym procesem poprzez standardowe protokoły (HTTP, CLI) – tu interpretacje są różne, ale większość prawników uznaje niższe ryzyko „zarażenia”.

Zarządczo łatwiej przyjąć prostą zasadę: nie używamy komponentów na GPL/AGPL w modułach, które są kluczowym IP firmy, chyba że decyzja jest świadoma, skonsultowana z prawnikiem i spójna z modelem biznesowym (np. firma sama rozwija open source).

Trzeci mini-wniosek: nie istnieje „dobra” czy „zła” licencja. Licencje są bardziej lub mniej dopasowane do twojego modelu biznesowego. Strong copyleft świetnie chroni otwartość projektu społecznościowego, ale może być miną dla zamkniętego produktu SaaS, jeśli trafi tam przypadkiem.

Obowiązki licencyjne krok po kroku: od pobrania do wdrożenia

Analiza przed użyciem: jak czytać licencję pod kątem produktu

Checklist produktowy przed dołożeniem kolejnej biblioteki

Zespół devops dodaje nową bibliotekę „bo rozwiązuje ticket w godzinę zamiast w dwa dni”. CTO podpisuje release, nikt nie zadaje pytań o licencję, a po kilku miesiącach ktoś z działu prawnego odkrywa w repo fragmenty kodu na GPL. Im później wychwycisz takie sytuacje, tym droższa będzie naprawa.

Przed włączeniem komponentu OSS do produktu komercyjnego dobrze jest przejść krótki, ale konsekwentnie stosowany proces. Nie musi to być od razu rozbudowana procedura korporacyjna – chodzi o kilka kontrolnych pytań:

- Jaka to licencja i skąd mam pewność? Screen z GitHuba, plik LICENSE, informacja w dokumentacji – bez tego komponent nie przechodzi dalej.

- Czy licencja jest zgodna z modelem biznesowym? Np. GPL/AGPL a produkt SaaS z zamkniętym kodem – to czerwone światło, chyba że decyzja jest świadoma.

- Czy komponent jest runtime-only, czy też generuje kod / wchodzi do artefaktów? To wpływa na ocenę, czy powstaje utwór pochodny.

- Czy modyfikujemy ten komponent? Jeśli tak, trzeba od razu zaplanować sposób publikacji zmian (weak/strong copyleft).

- Czy ktoś w firmie „jest właścicielem” decyzji o tym komponencie? Kto w razie czego podejmie decyzję o upgrade / zamianie?

Dobrą praktyką jest powiązanie tej checklisty z procesem dodawania dependencji w repozytorium – np. pull request zmieniający plik package.json lub pom.xml nie przejdzie bez podania licencji i krótkiej oceny ryzyka.

Mini-wniosek: im prostsza i bliższa życiu jest procedura „przed dodaniem biblioteki”, tym częściej będzie stosowana. Lepiej mieć krótką listę pięciu pytań zadawaną przy każdym PR niż rozbudowaną politykę, której nikt nie czyta.

Włączenie komponentu do kodu: jak nie stworzyć sobie obowiązków „przez przypadek”

Programista ma dwie opcje: włączyć bibliotekę jako zewnętrzny serwis lub dołączyć ją jako pakiet bezpośrednio do kodu aplikacji. Technicznie to drobiazg, prawnie – może zupełnie zmienić sytuację.

Przy projektowaniu integracji z OSS zwróć uwagę na kilka praktycznych kwestii:

- Sposób połączenia – osobny proces komunikujący się po HTTP lub CLI zwykle generuje mniej obowiązków niż statyczne linkowanie do biblioteki na copyleft.

- Warstwa graniczna – dobrze mieć czytelny „kontrakt” (API, protokół), który oddziela część otwartą od zamkniętej. Łatwiej wtedy wykazać brak utworu pochodnego całej aplikacji.

- Konfiguracja vs. modyfikacja – zmiana pliku konfiguracyjnego to co innego niż ingerencja w źródła komponentu. Dla MPL / LGPL granica ta ma realne konsekwencje.

- Vendorowanie vs. zależność zewnętrzna – skopiowanie kodu do własnego repo („vendoring”) może sprawić, że komponent „zleje się” z twoim kodem, a tym samym zmieni się ocena utworu pochodnego.

W praktyce warto, by architektura uwzględniała nie tylko skalowalność, ale także „profil licencyjny” modułów – tak, aby problematyczne licencje nie przenikały do kluczowego IP firmy.

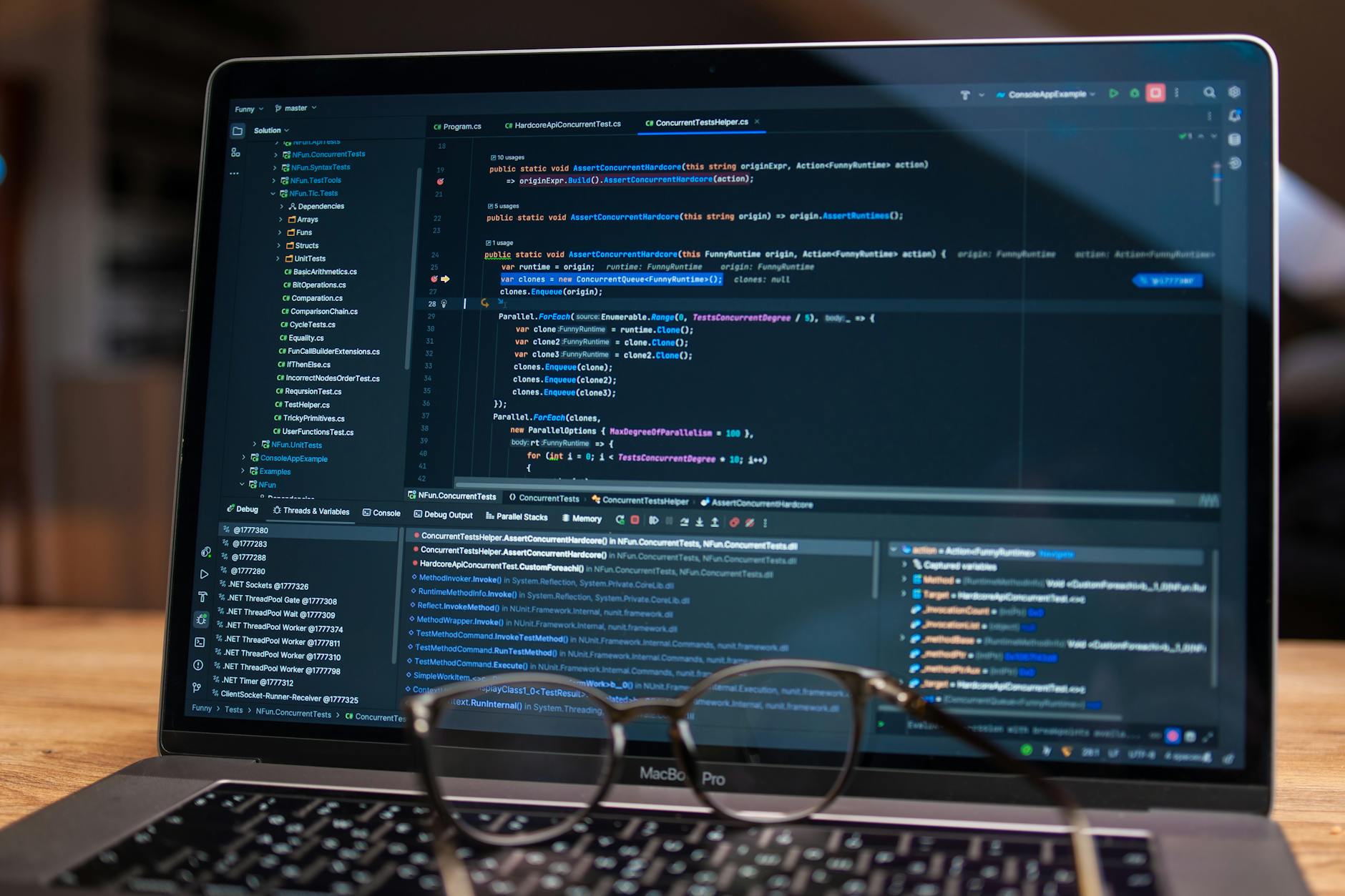

Budowanie i testy: gdzie włączyć kontrolę licencji

Scenariusz typowy: lokalnie wszystko działa, CI przechodzi, release wchodzi na produkcję. Po kilku sprintach ktoś uruchamia skaner licencji i odkrywa 300 zależności, o których nikt nie słyszał. Da się tego uniknąć, jeśli kontrola licencji stanie się częścią pipeline’u.

Kilka elementów, które da się zautomatyzować:

- SBOM (Software Bill of Materials) – generowanie listy komponentów i licencji w procesie builda. Są narzędzia, które potrafią zrobić to dla popularnych ekosystemów (npm, Maven, Go modules).

- Policy check – automatyczne blokowanie builda, jeśli wykryta zostanie licencja z listy „zakazanych” (np. AGPL w module core).

- Alerty przy zmianie wersji – nowa wersja tej samej biblioteki może mieć inną licencję. Skaner powinien to zauważyć, a ktoś musi podjąć decyzję, czy aktualizacja jest akceptowalna.

- Raport dla działu prawnego / compliance – cykliczny eksport listy używanych licencji ułatwia audyty i rozmowy z klientami enterprise.

Mini-wniosek: narzędzia SCA (Software Composition Analysis) nie są „gadżetem dla korpo”, tylko realną oszczędnością czasu przy większej liczbie zależności. Gdy produkt ma kilka tysięcy modułów, ręczne przeglądanie licencji przestaje być możliwe.

Dystrybucja i wdrożenie: kiedy zaczynają działać obowiązki licencyjne

Zespół techniczny często zakłada, że „dopóki kod siedzi na naszym serwerze, nikt nic nam nie zrobi”. Tymczasem część licencji wiąże obowiązki nie tylko z dystrybucją binariów, ale także z udostępnianiem funkcjonalności po sieci.

Kluczowe pytanie brzmi: co właściwie robisz z oprogramowaniem objętym OSS?

- Tradycyjna dystrybucja – instalator desktop, paczka na serwer klienta, urządzenie z wbudowanym oprogramowaniem. Przy copyleft (GPL, MPL, LGPL) trzeba sprawdzić, czy nie powstaje obowiązek udostępnienia kodu źródłowego lub instrukcji jego pozyskania.

- Model SaaS – użytkownik korzysta z aplikacji przez przeglądarkę lub API. Tu szczególnie ważna jest AGPL oraz licencje z dodatkowymi klauzulami dotyczącymi usług chmurowych.

- Dystrybucja wewnętrzna w grupie kapitałowej – przekazywanie oprogramowania między spółkami córkami może w pewnych modelach być traktowane jak dystrybucja, a nie „użytek wewnętrzny”. To temat do sprawdzenia z prawnikiem znającym lokalne prawo.

Oprócz samej formy udostępnienia istotne jest też to, co dajesz użytkownikowi „w paczce”: czy ma dostęp do plików binarnych, czy tylko do interfejsu? Czy dostarczasz również dokumentację techniczną, z której można wyczytać użyte komponenty? Te elementy wpływają na sposób spełnienia obowiązków licencyjnych.

Mapowanie obowiązków na konkretny produkt

Wyobraź sobie, że na biurku ląduje raport z narzędzia SCA: kilkaset komponentów, przy każdym nazwa licencji. Sam spis niewiele daje, dopóki nie przełożysz go na konkretny model działania produktu.

Praktyczny sposób podejścia:

- Podział na warstwy produktu – frontend, backend, narzędzia developerskie, infrastruktura (system, kontenery, orkiestracja).

- Przypisanie licencji do warstw – np. biblioteka GPL w pipeline CI będzie miała inne znaczenie niż ta sama biblioteka w module instalowanym u klienta.

- Określenie formy udostępnienia – SaaS, on-premise, appliance, SDK.

- Wynik: tabela obowiązków – przy każdym komponencie zapis: „a) atrybucja w pliku NOTICE, b) udostępnienie zmodyfikowanego pliku X.java, c) brak dodatkowych obowiązków”.

Tak przygotowana mapa obowiązków staje się elementem dokumentacji produktu i punktem odniesienia przy każdym większym releasie.

Utrzymanie: co robić przy aktualizacjach i refaktorach

Refaktor zwykle skupia się na wydajności, architekturze, długach technicznych. Licencje lądują na końcu listy, dopóki nie okaże się, że nowa wersja biblioteki, która rozwiązuje kilka bugów, zmieniła licencję na mniej przyjazną.

Przy aktualizacjach OSS przydaje się kilka prostych zasad:

- Przegląd licencji przy każdej większej aktualizacji stosu – migracja np. z jednej głównej wersji frameworka webowego do kolejnej to moment, kiedy warto spojrzeć, czy nie zmieniły się warunki.

- Review przy zamianie komponentu na inny – alternatywna biblioteka może być technicznie podobna, ale licencyjnie zupełnie inna (np. MIT vs. AGPL).

- Retencja historii decyzji – krótka notatka „dlaczego wybieramy tę bibliotekę i co ona licencyjnie oznacza” pozwala uniknąć powtarzania analiz po roku.

- Stała lista „no-go” i „preferowanych” licencji – jeśli z góry wiadomo, że w core nie używamy strong copyleft, deweloperzy nawet nie rozważają takich bibliotek w newralgicznych obszarach.

Mini-wniosek: zarządzanie licencjami nie kończy się na pierwszym wdrożeniu. Produkt żyje, stack się zmienia, a razem z nim zmienia się profil obowiązków – bez prostego procesu utrzymaniowego szybko wraca chaos.

Atrybucja: gdzie i jak poprawnie dziękować autorom

Scenka z release notes: „ale gdzie wsadzić te wszystkie licencje?”

Product owner pisze notatki do wydania: nowe funkcje, poprawki błędów, drobne usprawnienia UX. W tym samym czasie prawnik przesyła plik z kilkudziesięcioma informacjami o prawach autorskich, które trzeba gdzieś umieścić. Zespół zaczyna dyskutować, czy naprawdę musi psuć interfejs użytkownika taką „ścianą tekstu”.

Atrybucja rzadko jest problemem technicznym – to raczej kwestia organizacji informacji i wybrania sensownego miejsca w produkcie, gdzie użytkownik może się z nią zapoznać.

Co zwykle trzeba atrybuować i na jakiej podstawie

Warunki atrybucji wynikają bezpośrednio z licencji. W komponentach permissive (MIT, BSD, Apache 2.0) wymogi są z reguły proste, ale ich niedopełnienie formalnie narusza licencję.

Typowe elementy, które muszą się pojawić:

- Informacja o prawach autorskich – np. „Copyright (c) 2010-2023 Autor X”.

- Treść lub odniesienie do treści licencji – pełny tekst licencji lub jasne wskazanie miejsca, gdzie użytkownik może się z nią zapoznać.

- Informacja o modyfikacjach – w niektórych licencjach (np. Apache 2.0) wymagane jest zaznaczenie, że kod został zmieniony.

- Plik NOTICE – w przypadku Apache 2.0, jeżeli projekt zawiera NOTICE, dystrybutor musi zachować jego treść w swoim produkcie.

Dlatego samo podanie nazwy biblioteki w dokumentacji nie zawsze wystarczy. Trzeba odnieść się do konkretnych wymogów każdej licencji, a nie wrzucać wszystkie projekty OSS do jednego zbiorczego akapitu.

Gdzie w produkcie umieszczać atrybucje

Miejsce prezentacji atrybucji powinno z jednej strony być sensowne dla użytkownika, z drugiej – realnie dostępne. Schowanie informacji w niedostępnym logu serwera raczej nie spełni wymogów licencyjnych.

Sprawdzone opcje:

- Zakładka „Informacje prawne” / „Open source credits” w interfejsie – w aplikacjach webowych i desktopowych to najczęstsze miejsce. Może być link z stopki lub z menu „O aplikacji”.

- Plik tekstowy w dystrybucji – np. THIRD-PARTY-LICENSES.txt lub OSS-LICENSES.html dołączony do instalatora czy archiwum ZIP. W systemach wbudowanych podobny plik może być dostępny przez panel administracyjny.

- Dokumentacja online – osobna strona z listą komponentów OSS i informacjami licencyjnymi, podlinkowana z aplikacji lub z umowy licencyjnej produktu.

- Wydruk lub załącznik do umowy – w rozwiązaniach on-premise dla klientów enterprise część informacji o OSS bywa dołączana do dokumentacji kontraktowej.

Mini-wniosek: lepiej mieć jedno, jasno zdefiniowane miejsce „tu publikujemy wszystkie atrybucje i licencje OSS” niż za każdym razem wymyślać nowe rozwiązanie. Ułatwia to też weryfikację zgodności przy audytach.

Jak technicznie zbudować listę komponentów i atrybucji

Przy kilku bibliotekach listę atrybucji da się złożyć ręcznie. Przy kilkuset – automatyzacja przestaje być wygodą, a staje się koniecznością.

Przydatny jest prosty mechanizm generowania:

- Źródło danych – SBOM lub inny raport z narzędzia SCA, które potrafi wskazać nazwę komponentu, wersję i licencję.

- Szablon – np. HTML lub Markdown, w którym każdy komponent jest prezentowany według jednego schematu: nazwa, wersja, autor, link do projektu, treść licencji lub odnośnik.

- Proces builda – skrypt, który na etapie kompilacji / pakowania generuje aktualny plik z atrybucjami i dołącza go do artefaktów.

- Przegląd człowieka – przy dodawaniu nowych bibliotek z „trudnymi” licencjami ktoś (np. osoba odpowiedzialna za compliance) weryfikuje, czy wygenerowana atrybucja jest kompletna.

Specyfika atrybucji w modelu SaaS i produktach on-premise

CTO pyta: „Skoro my niczego nie dajemy do pobrania, tylko serwujemy aplikację z chmury, to po co nam te wszystkie pliki licencyjne?”. Na co prawnik odpowiada: „Klienci i tak o nie zapytają przy audycie, a część licencji wymaga, żeby użytkownik miał do nich łatwy dostęp”. Zaczyna się dyskusja, czy „łatwy dostęp” to stopka aplikacji, panel admina czy osobny portal.

W modelu SaaS klasyczne obowiązki dystrybucyjne (jak przy instalatorach desktopowych) bywają łagodniejsze, ale nie znikają. Z jednej strony licencje typu GPL często odnoszą się do sytuacji, gdy program jest „rozpowszechniany” w formie binarnej lub źródłowej. Z drugiej – AGPL i licencje z klauzulami „network use” wprost obejmują udostępnianie oprogramowania jako usługi.

Dlatego w usługach chmurowych:

- Panel „Informacje prawne” w aplikacji zwykle jest lepszym wyborem niż PDF wysyłany mailem – użytkownik realnie ma do niego dostęp w każdym momencie korzystania z usługi.

- Dokumentacja online powinna być powiązana z konkretną wersją produktu; dobrze, jeśli z poziomu panelu można kliknąć link typu „Open source components for version 3.7”.

- Audytowi klienci często proszą o „bill of materials” lub listę komponentów OSS – tu przydaje się możliwość wyeksportowania wykazu z systemu (np. jako PDF lub CSV) prosto z panelu administracyjnego.

W produktach on-premise akcent rozkłada się inaczej. Klient dostaje paczkę instalacyjną, czasem całe urządzenie z wbudowanym systemem. W tej sytuacji:

- Plik z atrybucjami w pakiecie instalacyjnym (np. OSS-LICENSES.html) zwykle jest obowiązkowy, zwłaszcza gdy używasz komponentów Apache 2.0 lub BSD z wymaganiami dotyczącymi zachowania informacji o autorach.

- Interfejs administracyjny urządzenia może zawierać zakładkę „Licencje open source” z tym samym zestawem informacji – ważne przy oprogramowaniu embedded, gdzie dostęp do systemu plików bywa utrudniony.

- Dokumentacja wdrożeniowa (runbook, instrukcje) bywa najlepszym miejscem na listę OSS, bo i tak trafia na biurko administratorów klienta i działu prawnego.

Mini-wniosek: to, gdzie „pokazujesz” atrybucje, powinno wynikać bezpośrednio z modelu dostarczenia produktu. Inaczej będzie to wyglądało przy platformie SaaS, inaczej przy appliance stojącym w serwerowni klienta.

Atrybucja przy forkach, patchach i wewnętrznych modyfikacjach

Zespół supportu tłumaczy: „Musieliśmy szybko załatać błąd w tej bibliotece, ale upstream jeszcze nie przyjął naszego PR-a, więc trzymamy własny fork”. Po pół roku nikt już nie pamięta, jakie zmiany są „nasze”, a jakie pochodzą z oryginalnego projektu – a klient pyta, czy może dostać źródła do tej poprawionej wersji.

Przy głębszej ingerencji w komponent OSS zmienia się zakres obowiązków. Samo użycie i atrybucja to jedno; utrzymywanie własnego forka lub zestawu patchy to już inna historia.

Kilka praktycznych zasad:

- Wyraźne oznaczenie zmian – w nagłówkach plików, w README lub w osobnym pliku CHANGES wskazujesz, że dana wersja komponentu zawiera modyfikacje dokonane przez twoją firmę. W licencjach takich jak Apache 2.0 to wprost wymagane.

- Repozytorium „forków licencyjnych” – osobna organizacja lub projekt w systemie kontroli wersji, gdzie trzymane są wszystkie zmodyfikowane komponenty OSS wraz z historią zmian. To bardzo ułatwia udostępnienie kodu, jeśli zajdzie taki obowiązek.

- Informacja w atrybucji – przy komponencie w pliku z licencjami dodajesz prostą adnotację w stylu: „Bazujące na projekcie X, wersja 1.2. Zmodyfikowane przez Firmę Y (lista zmian dostępna w repozytorium Z).”

W przypadku licencji copyleft (GPL, LGPL, MPL, AGPL) modyfikacja może generować obowiązek udostępnienia kodu źródłowego modyfikacji, jeśli komponent jest dystrybuowany z produktem lub używany w określony sposób (np. linkowanie, praca w jednym procesie). Wtedy sam fork w GitLabie to za mało – potrzebna jest realna ścieżka, którą użytkownik może dotrzeć do źródeł.

Mini-wniosek: każda „szybka łatka” w bibliotece OSS powinna zostać odnotowana tak, jakby mogła być kiedyś ujawniona użytkownikowi. To dyscyplinuje i utrudnia powstanie „czarnej skrzynki” z modyfikacjami, których nikt już nie jest w stanie odtworzyć.

Publiczne repozytorium zmian: kiedy i jak je organizować

Kierownik produktu słyszy od prawników: „Przy tej kombinacji licencji musimy udostępnić część źródeł w sposób publiczny”. Od razu pojawia się obawa: „Czy nie wypuścimy przypadkiem całego naszego IP?”. Okazuje się, że da się to zrobić selektywnie, bez otwierania więcej niż wymaga licencja.

Publiczne repozytorium zmian to często najprostszy sposób spełnienia obowiązku „make the Corresponding Source available” (w duchu GPL/AGPL) czy podobnych klauzul. Klucz polega na właściwym zawężeniu tego, co naprawdę musi się tam znaleźć.

Typowy, praktyczny model:

- Oddzielne repo lub organizacja OSS – np. github.com/twoja-firma-oss, gdzie wrzucasz wyłącznie te moduły i komponenty, do których udostępnienia zobowiązuje cię licencja.

- Wyraźna struktura – katalogi lub projekty odpowiadające konkretnym produktom i wersjom; w README opisujesz, do jakiego produktu i wydania odnosi się dane repozytorium.

- Brak „przy okazji” wyciekających sekretów – przed publikacją kod przechodzi review pod kątem haseł, tokenów, adresów wewnętrznych systemów, danych klientów. To powinno być wpisane w proces CI/CD.

Dodatkowo przydaje się prosty mechanizm powiązania produktu z repozytorium:

- W panelu „Informacje prawne”/„Open source credits” umieszczasz linki do odpowiednich repozytoriów.

- W dokumentacji technicznej (np. PDF dołączany do wdrożenia on-prem) dodajesz sekcję „Źródła udostępnione na podstawie licencji OSS”, z adresami URL.

Mini-wniosek: publiczne repozytorium nie musi być „otwarciem całego produktu”. Dobrze zaprojektowane jest zbiorem precyzyjnie wyselekcjonowanych modułów, których udostępnienie i tak wynika z licencji – tylko w wygodnej, zorganizowanej formie.

Jak nie pomylić „marketingowego open source” z realnymi obowiązkami

Marketing chwali się na stronie: „Budujemy na otwartych technologiach, aktywnie wspieramy społeczność open source”. Kilka miesięcy później klient prosi o listę licencji i kod źródłowy komponentów copyleft, a wewnątrz firmy nikt nie wie, co tak naprawdę trzeba udostępnić, a co jest tylko marketingowym hasłem.

W praktyce w jednym produkcie współistnieją trzy różne warstwy „otwartości”:

- OSS użyte jako komponenty – biblioteki, frameworki, narzędzia – tu działają obowiązki licencyjne, atrybucja, czasem publikacja zmian.

- Wkład do cudzych projektów – pull requesty, pluginy, integracje utrzymywane w publicznych repozytoriach; ich licencje i obowiązki są zwykle czytelne, bo narzuca je projekt upstream.

- Własne projekty „otwarte” z inicjatywy firmy – biblioteki pomocnicze, SDK, przykładowe integracje; tu firma sama wybiera licencję i poziom zaangażowania.

Z punktu widzenia compliance kluczowe jest, żeby te trzy warstwy się nie mieszały. Gdy tworzysz własny projekt OSS, który używa innych bibliotek na copyleft, jego licencja musi być z nimi zgodna. Gdy dokładasz plugin do cudzego projektu, musisz respektować zasady licencyjne tego projektu – na przykład nie możesz po prostu zmienić licencji na własną, jeśli upstream na to nie pozwala.

Mini-wniosek: hasło „jesteśmy open source friendly” jest miłe na slajdach, ale to właśnie twarde procesy wokół licencji decydują, czy firma faktycznie gra w jednej drużynie z autorami projektów OSS, czy tylko korzysta z ich pracy bez domknięcia formalności.

Rola umów z klientami i dostawcami w kontekście OSS

Account manager negocjuje kontrakt i słyszy od działu zakupów klienta: „Prosimy o listę komponentów open source wraz z licencjami oraz gwarancję, że produkt nie zawiera elementów na licencjach X, Y, Z”. Z drugiej strony firma korzysta z podwykonawcy, który dostarcza część modułów – nikt nie jest do końca pewny, jakich bibliotek ten podwykonawca używa.

Licencje OSS żyją w cieniu dwóch innych warstw: umów z klientami i umów z dostawcami. Te trzy poziomy muszą być spójne, inaczej ryzyko rośnie lawinowo.

Po stronie klientów zwykle pojawiają się:

- Klauzule o ujawnianiu komponentów OSS – klient żąda listy komponentów, ich licencji oraz informacji, czy wiążą się z one z obowiązkiem udostępnienia kodu.

- Ograniczenia w użyciu copyleft – część dużych firm nie akceptuje komponentów na AGPL, czasem także na GPL w określonych częściach stacku.

- Zapisy o przejęciu obowiązków – dostawca deklaruje, że spełnia wszystkie wymogi licencyjne i zwalnia klienta z odpowiedzialności w przypadku roszczeń osób trzecich (indemnity).

Po stronie dostawców sensowne są m.in.:

- Wymóg ujawnienia użytych licencji – podwykonawca musi przekazać listę komponentów oraz wskazać potencjalne skutki (np. obowiązek udostępnienia źródeł w określonym scenariuszu).

- Minimalne standardy licencyjne – np. zakaz używania AGPL w komponentach, które będą ściśle integrowane z core produktu.

- Procedura w razie naruszenia – co się dzieje, gdy po wdrożeniu okaże się, że użyto biblioteki na licencji niezgodnej z polityką klienta; kto ponosi koszty refaktoru.

Mini-wniosek: polityka OSS wewnątrz produktu ma sens tylko wtedy, gdy znajduje odzwierciedlenie w kontraktach – zarówno w obietnicach składanych klientom, jak i w wymaganiach stawianych dostawcom.

Najczęstsze błędy przy atrybucji i publikacji zmian

Na audycie licencyjnym pada pytanie: „Gdzie w produkcie znajdują się informacje o komponentach open source?”. Zespół otwiera dokument z listą bibliotek sprzed dwóch lat, który nie obejmuje połowy aktualnego stacku. Audytor prosi o dostęp do repozytoriów i buildów – szybko wychodzi na jaw, że nikt nie aktualizuje pliku z licencjami.

Problemy z atrybucją i publikacją zmian zwykle wynikają nie ze złej woli, tylko z braku procesu. Schematy powtarzają się w wielu organizacjach.

Najbardziej typowe potknięcia:

- Jednorazowe „sprzątanie” bez utrzymania – ktoś raz robi porządną listę OSS, ale nikt nie pilnuje, żeby była aktualizowana przy nowych wersjach produktu.

- Wrzucenie wszystkiego do jednego pliku bez logiki – komponenty na MIT, Apache, GPL i AGPL w jednej tabeli, bez rozróżnienia, których dotyczą obowiązki publikacji źródeł, a których tylko atrybucji.

- Brak powiązania z procesem builda – plik z licencjami jest tworzony ręcznie „po fakcie”, więc łatwo o rozjazd między deklaracją a rzeczywistymi binarkami.

- Nieczytelne repozytoria publiczne – kod niby jest na GitHubie, ale bez informacji, do jakiej wersji produktu się odnosi i gdzie szukać pełnych źródeł „odpowiadających” dystrybuowanemu binarium.

Mini-wniosek: atrybucja i publikacja zmian działają tylko wtedy, gdy są częścią normalnego cyklu wytwórczego – tak samo jak testy, code review czy generowanie artefaktów. Wszystko, co jest „dopiskiem na końcu”, prędzej czy później się rozjedzie.

Najczęściej zadawane pytania (FAQ)

Czy mogę użyć dowolnej biblioteki z GitHuba w komercyjnym produkcie?

Programista znajduje „idealną” bibliotekę na GitHubie, robi npm install, feature działa, klient zadowolony. Dopiero po czasie ktoś pyta: „a na jakiej to jest licencji?”. Wtedy może się okazać, że formalnie nie było prawa w ogóle jej użyć.

Użyć w produkcie możesz tylko kodu, który ma jasno określoną licencję i zakres zgody na wykorzystanie. Publiczne repozytorium nie oznacza automatycznie open source. Jeśli w projekcie nie ma pliku LICENSE ani wyraźnej informacji o licencji, domyślnie „wszystkie prawa zastrzeżone” – czyli brak zgody na kopiowanie i użycie w produkcie komercyjnym.

Praktyczna zasada: przed dołączeniem komponentu zawsze sprawdź licencję w repozytorium lub dokumentacji. Jeśli jej nie ma i nie uzyskasz zgody autora, lepiej poszukać alternatywy niż ryzykować naruszenie praw autorskich.

Czym różni się open source od freeware i „darmowych” bibliotek?

Typowy scenariusz: ktoś mówi „przecież to darmowe do użytku komercyjnego, więc wszystko gra”. Po czasie prawnik zaczyna drążyć, co właściwie znaczyło „darmowe” i na jakiej podstawie produkt na tym stoi.

Open source to kod z licencją spełniającą kryteria OSI (np. MIT, Apache 2.0, GPL), która jasno opisuje prawa i obowiązki: możliwość modyfikacji, dystrybucji, czasem obowiązek udostępniania zmian. Freeware to zazwyczaj zamknięte oprogramowanie, które jest tylko bezpłatne, ale na warunkach właściciela. Z kolei hasła typu „free for commercial use” bez pełnej treści licencji to jedynie marketing – nie podstawa prawna.

Mini-wniosek: nie mieszaj „darmowe” z „open source”. Liczy się konkretna licencja, a nie to, że coś da się pobrać bez płacenia.

Jakie mam obowiązki, gdy używam licencji MIT, BSD lub Apache 2.0?

Zespół często słyszy: „bierzmy biblioteki na MIT, bo tam nic nie trzeba robić”. Dopiero przy audycie due diligence wychodzi, że w produkcie brakuje podstawowej atrybucji i plików z licencjami.

W przypadku licencji permissive (MIT, BSD, Apache 2.0) zwykle:

- możesz używać kodu komercyjnie i go modyfikować,

- nie musisz publikować własnych zmian ani otwierać całego produktu,

- musisz zachować informacje o prawach autorskich i tekst licencji (np. w dokumentacji, „About”, pakiecie dystrybucyjnym).

Apache 2.0 dodatkowo reguluje kwestie patentów, co jest korzystne z perspektywy firm – zapewnia licencję patentową na wkład autorów, o ile sam nie pozywasz ich za patenty w związku z tym kodem.

W skrócie: licencje permissive są przyjazne dla produktów komercyjnych, ale wymagają minimum porządku – głównie poprawnej atrybucji i dołączenia treści licencji.

Czy licencje GPL wymuszają udostępnienie kodu całej aplikacji?

Wiele zespołów słyszało groźnie brzmiące „GPL = wszystko musimy otworzyć”, więc zupełnie unikają tych bibliotek. Czasem jednak ktoś „na własną rękę” wciąga je do projektu, a prawdziwe konsekwencje wychodzą dopiero przy kontakcie z kancelarią prawną.

GPL (tzw. strong copyleft) w dużym uproszczeniu zakłada, że jeśli tworzysz dzieło zależne od kodu GPL i je dystrybuujesz, musisz udostępnić kod źródłowy tego dzieła na zasadach GPL. W praktyce w produktach komercyjnych często oznacza to obowiązek otwarcia istotnych części aplikacji, co dla wielu firm jest nieakceptowalne biznesowo.

Dlatego komponenty na GPL wymagają bardzo ostrożnej analizy architektury (jak są połączone z resztą systemu) i polityki firmy. Jeśli nie masz jasnej strategii współpracy z GPL, bezpieczniejszą drogą jest szukanie alternatyw na licencjach permissive lub weak copyleft (np. MPL, LGPL), gdzie obowiązek ujawniania zmian dotyczy tylko samej biblioteki, nie całego produktu.

Czy muszę publikować własne zmiany wprowadzone w bibliotece open source?

Typowy problem: ktoś poprawia błąd w używanej bibliotece, commit trafia tylko do wewnętrznego repo, a po czasie pada pytanie: „czy my w ogóle możemy to trzymać zamknięte?”. Odpowiedź zależy od licencji.

Dla licencji permissive (MIT, BSD, większość prostych licencji) nie ma obowiązku publikowania własnych modyfikacji – możesz je zachować jako część zamkniętego produktu, o ile utrzymasz wymaganą atrybucję. Natomiast przy licencjach copyleft i weak copyleft:

- GPL – modyfikacje kodu GPL w dystrybuowanym produkcie muszą zostać udostępnione na GPL,

- MPL 2.0 – musisz udostępnić źródła zmodyfikowanych plików objętych MPL,

- LGPL – ujawnienie dotyczy zasadniczo zmian w samej bibliotece, a nie całej aplikacji, do której jest linkowana.

Mini-wniosek: to licencja, a nie fakt „że to z GitHuba”, decyduje, czy masz obowiązek publikowania zmian.

Co powinno trafić do rejestru komponentów (SBOM) w produkcie SaaS?

W praktyce wiele firm ma w głowie tylko „lista bibliotek w package.json”. Gdy pojawia się audyt klienta albo inwestora, nagle wychodzi, że w produkcie są jeszcze obrazy Docker, fonty, SDK i snippet z bloga, o których nikt nigdzie nie wspomniał.

W rejestrze komponentów (SBOM, component inventory) warto uwzględniać wszystko, co:

- pochodzi od podmiotu trzeciego (open source lub vendor komercyjny),

- jest wbudowane w produkt jako kod, binarium lub zasób,

- ma własną licencję lub regulamin użycia.

Chodzi nie tylko o biblioteki i frameworki, ale też kontenery bazowe, SDK dostawców, paczki npm, fonty i ikony, a nawet skopiowane fragmenty kodu, jeśli są częścią produktu. Dopiero taki pełny obraz pozwala uczciwie ocenić obowiązki licencyjne i ryzyko naruszeń.

Co zrobić, jeśli nie mogę ustalić licencji komponentu open source?

Scenariusz z życia: produkt już używa jakiejś biblioteki, a ktoś wreszcie sprawdza repozytorium i widzi brak pliku LICENSE. Nerwowe pytanie brzmi wtedy: „czy my w ogóle możemy to dalej sprzedawać?”.

Gdy licencja nie jest jasna, masz w praktyce trzy wyjścia:

- poszukać informacji o licencji w dokumentacji, README, stronie projektu,

- napisać do autora z prośbą o jednoznaczne określenie licencji,

- w ostateczności usunąć komponent z produktu i zastąpić go czymś o jasnym statusie prawnym.

Najważniejsze wnioski

- Open source nie jest „za darmo” – zamiast pieniędzmi płacisz zobowiązaniami: atrybucją, przestrzeganiem warunków licencji, czasem obowiązkiem upublicznienia zmian, co bez kontroli może uderzyć w roadmapę i relacje z klientami.

- Publiczne repozytorium to za mało – dopóki komponent nie ma jasno określonej licencji (np. MIT, Apache 2.0, GPL), jego status prawny jest niejasny i bezpieczną opcją staje się rezygnacja z użycia w produkcie.

- „Darmowe” lub „free do użytku komercyjnego” nie oznacza open source – takie hasło marketingowe bez pełnej treści licencji nie daje pewności co do prawa do modyfikacji, dystrybucji czy wbudowania w płatny produkt SaaS.

- Trzeba szeroko rozumieć pojęcie komponentu – to nie tylko biblioteki w package.json, lecz także SDK, obrazy Dockera, fonty, ikony, front-endowe paczki, a nawet skopiowane snippet’y, jeśli faktycznie są częścią produktu.

- Bez rzetelnego katalogu komponentów (inventories, SBOM) nie da się uczciwie ocenić ryzyka licencyjnego – dopiero pełna lista użytych elementów pozwala stwierdzić, jakie obowiązki OSS faktycznie cię dotyczą.

- Brak kontroli nad otwartym kodem to realne ryzyko biznesowe – od przestojów w rozwoju, przez konieczność pilnych podmian bibliotek, aż po spory prawne i zagrożone kontrakty z klientami wymagającymi zgodności z OSS.